ЗАЩИТА ИНФОРМАЦИИ

Всюду разговоры о выборах, давайте и мы поговорим о выборе. Выбирать будем средства защиты информации. Сейчас эта задача важна как никогда. Еще несколько лет назад соотечественники не были избалованы обилием и разнообразием защитных средств, но теперь ситуация изменилась: межсетевых экранов - не один десяток, средств построения VPN - столько же, систем обнаружения атак на российском рынке - около десяти. Как разумно потратить деньги и не ошибиться? Ведь даже если вопрос нехватки денег не стоит, терять их из-за неправильного выбора очень не хочется.

Как мы выбираем?

Для начала посмотрим, как делает свой выбор большинство наших сограждан, причем не важно, кого и что они выбирают - депутатов в Государственную Думу или средства защиты. Наиболее распространены три способа.

* Худший вариант: решение спускают сверху, и вы не вправе отказаться или изменить его. Это даже не выбор, а принуждение к нему. К сожалению, во многих российских коммерческих и государственных организациях действует именно такой способ. Производитель лоббирует свои интересы в руководстве компании, а ИТ-администратору приходится мириться с таким положением. Особенно актуально это для государственных или полугосударственных структур, сотрудники которых, переходя на новые места работы, продолжают пользоваться старыми знакомствами для проталкивания своих решений.

* Вас убеждает приобрести некое средство защиты его продавец. В данном случае ваш выбор во многом зависит от его умения убеждать. Система может быть абсолютно непригодной для вашей компании, но продавец так вас заговорил и столько "лапши навешал", что вы просто не понимаете, как раньше жили без этого "замечательного" продукта. В последнее время существенно возросло число курсов, на которых учат продавать грамотно, с применением элементов нейролингвистического программирования и других методов воздействия на личность.

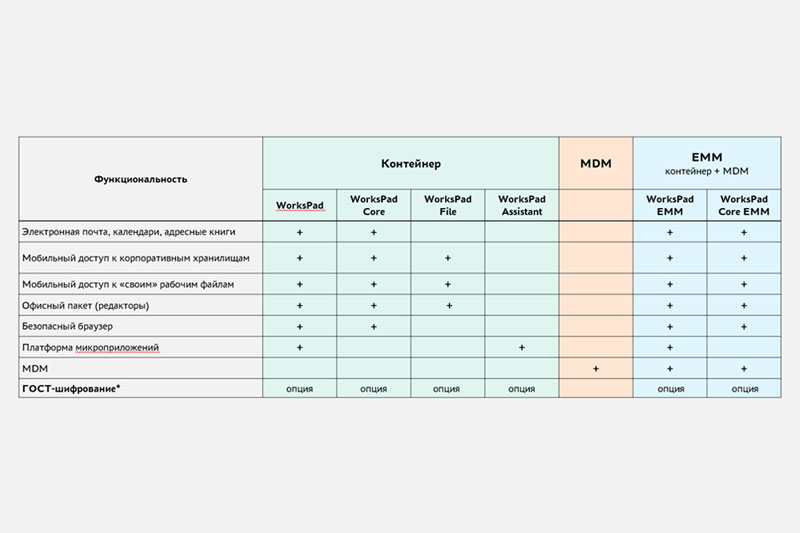

Таблица 1. Шаблон для выбора системы защиты

* При закупке решения вы в большей степени руководствуетесь его известностью, чем своими потребностями. Это, пожалуй, самый безобидный из трех способов выбора средств защиты, но и в таком случае вы не застрахованы от неудачи. Широко разрекламированное или известное (что не одно и то же) на Западе средство может быть неприменимо в российских условиях или конкретно на вашем предприятии.

Как не попасть впросак при выборе системы защиты для своей компании? Позволю себе предложить довольно эффективный метод выбора, применимый и в любой другой области. Метод работает при наличии нескольких альтернативных вариантов.

Описание методики

Метод основан на последовательном прохождении ряда шагов, ведущих нас к оптимальному результату.

Первый шаг заключается в отборе наиболее важных для нас характеристик или функций системы защиты. Их не должно быть много, в большом количестве показателей сложнее ориентироваться. В зависимости от типа защитного средства достаточно будет 10-20. К таковым характеристикам можно отнести не только технические возможности системы обеспечения информационной безопасности, но и, например, наличие сертификата Гостехкомиссии или ФАПСИ (а ныне ФСБ), авторизованное обучение, круглосуточную техническую поддержку и т. п. Почти всегда в этом списке присутствует и цена.

Таблица 2. Выбор сетевого сканера безопасности

На втором шаге выставим приоритеты выбранным характеристикам, что позволит распределить все критерии оценки по важности. Самое главное, что мы сами определяем вес тех или иных критериев, и ни один продавец не сможет сбить нас с толку, выпячивая важные для него достоинства и затеняя другие. Данные весовые коэффициенты следует выбирать в диапазоне от 0 до 1. При этом сумма всех весов должна быть равна единице.

Третий этап - один из самых главных: надо определить, насколько полно отобранные средства защиты реализуют выбранные показатели. По итогам исследования, которое может выполняться как собственноручно на стенде, так и по документации производителя, мы выставляем по всем критериям баллы - от 0 до 10 (0 - у оцениваемой системы нет этой функции, 10 - функция реализована именно так, как нам нужно).

Таблица 3. Выбор сетевого сканера безопасности (второй вариант)

Далее начинается обычная арифметика: для каждой участвующей в выборе системы защиты мы умножаем вес показателя на выставленный нами балл, после чего суммируем полученные значения (см. табл. 1). И наконец из полученного набора итоговых оценок выбираем максимальную. Набравшее его средство защиты и является наилучшим, причем наилучшим именно по нашему мнению, а не по мнению продавца или аналитической компании.

Эффективность этого метода зависит от верного подбора оцениваемых показателей и выставления им правильных весовых коэффициентов. Если вы ошибетесь на первом и втором шагах, то вся последующая работа пойдет по ложному пути, и приобретенное вами в итоге средство не будет отвечать вашим запросам.

Лучший пример - жизнь

Проиллюстрируем метод на практических примерах. Скажем, нам надо выбрать систему анализа защищенности беспроводных систем. В таком случае наш метод неприменим, поскольку есть лишь один продукт, решающий данную задачу, - Wireless Scanner. Иными словами, это безальтернативные выборы.

Второй пример. Нам необходимо приобрести сетевой сканер безопасности. Предварительный отбор выдал нам две системы - Internet Scanner и Nessus, из них нам и надо сделать выбор. Мы задаем три критерия (на практике их может и должно быть больше) - цена, наличие сертификата Гостехкомиссии России и интеграция с системами обнаружения атак. В первом случае мы делаем упор на цену продукта (табл. 2).

Результат налицо - побеждает относительно бесплатный Nessus. Теперь сменим приоритеты и на первое место поставим интеграцию сканера в комплексную систему обеспечения информационной безопасности. Результат меняется на противоположный (см. табл. 3) .

Из примера мы видим, что результат в значительной степени зависит от того, какие функции системы для нас наиболее важны, т. е. от их приоритета. Один и тот же продукт может вполне соответствовать требованиям одной компании и совершенно не годиться для другой.

Заключение

Помимо выбора системы обеспечения информационной безопасности эта методика показывает реальную цену тестовых испытаний, проводимых разными сетевыми лабораториями, ИТ-изданиями и аналитическими компаниями. Невозможно создать тестовую среду, удовлетворяющую требованиям всех пользователей средств защиты. Тесты свидетельствуют лишь о том, что некая система стала победителем при условиях, выбранных тестовой лабораторией, но не вами. Вам могут быть интересны другие критерии выбора, но даже если они совпадают, у вас могут быть свои приоритеты в их оценке.

Не стоит делать выбор только на основе известного имени или слов продавца, заинтересованного не в решении проблем клиента, а в получении прибыли от продаж. Делайте выбор обдуманно, взвесив все "за" и "против". В конечном итоге работать с этой системой вам, а не продавцу. Разумеется, если речь не идет об аутсорсинге, но это уже тема другой статьи.

С Алексеем Лукацким можно связаться по адресу: luka@infosec.ru.