ИБ-эксперты считают, что базовая информационная безопасность (ИБ) современных платформ виртуализации ИТ-ресурсов обеспечивается их создателями начиная с первых стадий разработки этих платформ.

Однако что касается безопасной доставки в виртуализированную ИТ-среду обновляемого контента, такого как сигнатуры вредоносных программ, репутационные данные для файлов и универсальных указателей интернет-ресурсов и т. п., то разработчикам платформ виртуализации сложно конкурировать со специализированными ИБ-компаниями. Помимо специальных ИБ-компетенций решение таких задач в обязательном порядке требует, чтобы в распоряжении компании находились инструменты, подобные глобальным системам Kaspersky Security Network, McAfee Global Threat Intelligence или Symantec Global Intelligence Network, а также обслуживающие их коллективы высококвалифицированных специалистов.

Для антивирусной защиты виртуальных сред в настоящее время применяется два подхода — агентный и безагентный. Первый из них аналогичен традиционному способу защиты от вирусов: на каждую виртуальную машину (ВМ) устанавливается свое антивирусное приложение. Такой подход используется в виртуальных средах сравнительно давно, доказав свою надежность и эффективность для тех вариантов виртуализации, в которых некритично достижение максимально возможной плотности размещения ВМ на хостах. Однако при высокой плотности ВМ этот вариант демонстрирует высокую нагрузку на вычислительные ресурсы хоста и может вызывать так называемые антивирусные штормы. Кроме того, с ним связана угроза прерывания антивирусных обновлений для ВМ, которые надолго переводятся в спящий режим.

Избежать этих негативных явлений в тех случаях, когда от виртуализации требуется максимальная плотность ВМ, позволяет безагентная архитектура антивирусной защиты. В этом случае на физическом сервере устанавливается антивирусное приложение, единое для всех ВМ, работающих на этом же сервере. Через гипервизор оно при необходимости может обращаться к любой из ВМ, развернутых на сервере. Это обеспечивает централизованную постоянную актуализацию антивирусных баз и исключает перегрузку сервера из-за антивирусных штормов, критичных для агентского варианта.

Примером реализации обоих вариантов может служить решение Kaspersky Security для виртуальных сред (KSV), глубокая интеграция которого с платформой VMware позволяет при любых действиях с ВМ защищать от вирусов как файлы, так и сеть виртуальной среды. Пользователь KSV волен сам выбирать наиболее подходящий способ, исходя из конкретики свойств своей виртуальной среды.

Как сообщил менеджер по развитию бизнеса “Лаборатории Касперского” Антон Гайдиенко, для повышения безопасности виртуальной среды за счет реализации в ней функционала антифишинга и антируткитов, контроля оперативной памяти, приложений, веб-трафика, почты, антивирусной защиты обмена мгновенными сообщениями, контроля вредоносного поведения программ (BSS и АЕР) “Лаборатория Касперского” готовит новое решение под названием “Легкий агент”. От KSV его будет отличать размещение в оперативной памяти каждой ВМ крохотного программного агента.

Специалисты “Лаборатории” утверждают, что новое решение будет увеличивать нагрузку на хостовые ресурсы лишь незначительно и практически не влиять на плотность размещения ВМ на хостах. Обещается, что кроме платформы VMware решение “Легкий агент” будет поддерживать и другие наиболее распространенные платформы виртуализации.

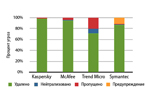

Компания Tolly (по заданию “Лаборатории Касперского”) провела испытания нескольких наиболее популярных продуктов для антивирусной защиты виртуальных сред с целью оценки эффективности их работы. Испытания проводились на платформе VMware vSphere 5.

Оценкам подверглись безагентные решения KSV 2.0, McAfee MOVE Agentless 2.6, Trend Micro Deep Security 8 SP2 и агентный продукт Symantec Endpoint Protection 12.1.2. Каждое решение было протестировано по единому сценарию на образцах вредоносных программ, собранных компанией VirusSign. При попытке доступа к вредоносным файлам антивирусы могли удалить вредоносный код, изолировать его, предупредить пользователя об угрозе или пропустить код без уведомления.

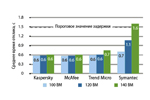

При тестировании на фоне работы антивирусной программы измерялось время отклика ВМ при выполнении нескольких разных задач: открытие файлов MS Word, просмотр PDF-файлов, заполнение таблиц в MS Excel и т. п. Допустимым признавалось время отклика не более полутора секунд (считалось, что превышение этого порога отрицательно сказывается на продуктивности работы пользователя ВМ). Тесты проводились для виртуальных сред, включающих 100, 120 и 140 ВМ.

Результаты испытаний представлены на диаграммах. Обращает на себя внимание большой (по сравнению с другими антивирусами) процент пропущенных угроз антивирусом Trend Micro Deep Security 8 SP2, а также предупреждения, выдаваемые пользователю для принятия решения (удалить подозрительный код, нейтрализовать или пропустить его) при обнаружении угроз со стороны продукта Symantec Endpoint Protection (что свойственно поведению агентных программ).

На диаграмме с результатами времени отклика видно, что у продукта Symantec Endpoint Protection при количестве ВМ от 120 и более время отклика заметно увеличивается по сравнению с безагентными решениями — сказывается повышение нагрузки на вычислительные ресурсы сервера, что характерно для этого класса антивирусов. Агентное решение Symantec Endpoint Protection продемонстрировало также более высокий уровень использования физического диска по сравнению с безагентными конкурентами.

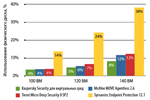

На диаграмме с показателями загрузки процессора антивирусами при первой и повторной проверках по требованию можно оценить эффективность реализованной “Лабораторией Касперского” в продукте KSV 2.0 технологии Shared Cashe, которая более чем втрое позволяет снизить загрузку процессора при повторных проверках на заражение.